CI/CD பைப்லைன் என்றால் என்ன, அதற்கும் பாதுகாப்புக்கும் என்ன சம்பந்தம்?

இந்த வலைப்பதிவு இடுகையில், அந்த கேள்விக்கு நாங்கள் பதிலளிப்போம் மற்றும் உங்களுக்கு வழங்குவோம் தகவல் உங்கள் ci/cd பைப்லைன் முடிந்தவரை பாதுகாப்பாக இருப்பதை எப்படி உறுதி செய்வது.

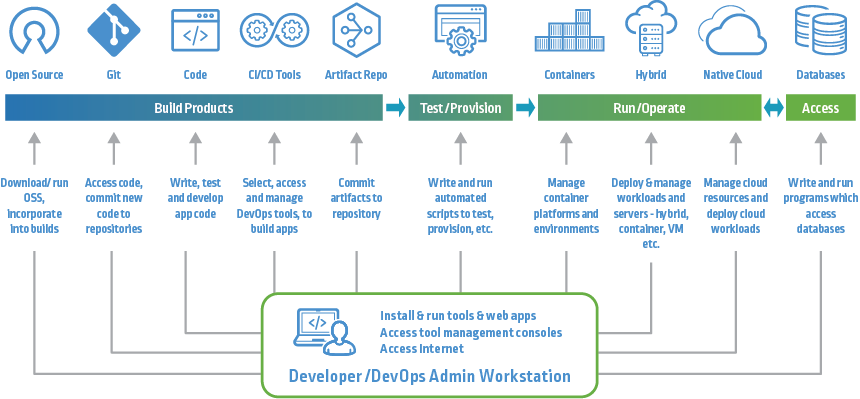

CI/CD பைப்லைன் என்பது மென்பொருளின் உருவாக்கம், சோதனை மற்றும் வெளியீடு ஆகியவற்றை தானியங்குபடுத்தும் ஒரு செயல்முறையாகும். இது கிளவுட் அடிப்படையிலான மற்றும் வளாகத்தில் உள்ள பயன்பாடுகளுக்கு பயன்படுத்தப்படலாம். தொடர்ச்சியான ஒருங்கிணைப்பு (CI) என்பது ஒரு நாளைக்கு பல முறை பகிரப்பட்ட களஞ்சியத்தில் குறியீடு மாற்றங்களை ஒருங்கிணைக்கும் தானியங்கு செயல்முறையைக் குறிக்கிறது.

இது டெவலப்பர்களின் குறியீடு மாற்றங்களுக்கிடையேயான முரண்பாடுகளின் வாய்ப்புகளைக் குறைக்க உதவுகிறது. தொடர்ச்சியான டெலிவரி (சிடி) சோதனை அல்லது உற்பத்திச் சூழலில் மாற்றங்களைத் தானாகப் பயன்படுத்துவதன் மூலம் ஒரு படி மேலே செல்கிறது. இந்த வழியில், உங்கள் பயனர்களுக்கு புதிய அம்சங்கள் அல்லது பிழைத் திருத்தங்களை விரைவாகவும் பாதுகாப்பாகவும் வரிசைப்படுத்தலாம்.

CI/CD பைப்லைனைப் பயன்படுத்துவதன் நன்மைகளில் ஒன்று, இது மென்பொருள் தரத்தை மேம்படுத்தவும் அபாயங்களைக் குறைக்கவும் உதவும். குறியீடு மாற்றங்கள் தானாக கட்டமைக்கப்பட்டு, சோதனை செய்யப்பட்டு, பயன்படுத்தப்படும்போது, ஆரம்பத்திலேயே பிழைகளை எளிதாகப் பிடிக்கலாம். இது நீண்ட காலத்திற்கு நேரத்தையும் பணத்தையும் மிச்சப்படுத்துகிறது, ஏனெனில் நீங்கள் பின்னர் பல பிழைகளை சரிசெய்ய வேண்டியதில்லை. கூடுதலாக, வரிசைப்படுத்தல்களை தானியங்குபடுத்துவது என்பது மனிதப் பிழைகளுக்கு குறைவான இடமே உள்ளது.

இருப்பினும், CI/CD பைப்லைனை அமைப்பது சிலவற்றுடன் வருகிறது பாதுகாப்பு அபாயங்கள் என்பதை நீங்கள் அறிந்து கொள்ள வேண்டும். எடுத்துக்காட்டாக, தாக்குபவர் உங்கள் CI சேவையகத்திற்கான அணுகலைப் பெற்றால், அவர்கள் உங்கள் உருவாக்க செயல்முறையைக் கையாளலாம் மற்றும் தீங்கிழைக்கும் குறியீட்டை உங்கள் மென்பொருளில் செலுத்தலாம். அதனால்தான் உங்கள் CI/CD பைப்லைனைப் பாதுகாக்க பாதுகாப்பு நடவடிக்கைகளை வைத்திருப்பது முக்கியம்.

உங்கள் CI/CD பைப்லைனைப் பாதுகாக்க நீங்கள் செய்யக்கூடிய சில விஷயங்கள்:

- உங்கள் குறியீடு மாற்றங்களுக்கு தனிப்பட்ட ஜிட் களஞ்சியத்தைப் பயன்படுத்தவும். இந்த வழியில், களஞ்சியத்தை அணுகக்கூடியவர்கள் மட்டுமே குறியீட்டைப் பார்க்க அல்லது மாற்றங்களைச் செய்ய முடியும்.

- உங்கள் CI சேவையகத்திற்கான இரு காரணி அங்கீகாரத்தை அமைக்கவும். இது கூடுதல் பாதுகாப்பைச் சேர்க்கிறது மற்றும் தாக்குபவர்களுக்கு அணுகலைப் பெறுவதை கடினமாக்குகிறது.

- குறியாக்கம் மற்றும் பயனர் மேலாண்மை போன்ற உள்ளமைக்கப்பட்ட பாதுகாப்பு அம்சங்களைக் கொண்ட பாதுகாப்பான தொடர்ச்சியான ஒருங்கிணைப்பு கருவியைப் பயன்படுத்தவும்.

இவற்றைப் பின்பற்றுவதன் மூலம் சிறந்த நடைமுறைகள், உங்கள் CI/CD பைப்லைனைப் பாதுகாப்பாக வைத்திருக்கவும், உங்கள் மென்பொருள் உயர் தரத்தில் இருப்பதை உறுதி செய்யவும் நீங்கள் உதவலாம். CI/CD பைப்லைனைப் பாதுகாப்பதற்கான வேறு ஏதேனும் குறிப்புகள் உங்களிடம் உள்ளதா? கருத்துகளில் எங்களுக்குத் தெரியப்படுத்துங்கள்!

CI/CD பைப்லைன்கள் மற்றும் அவற்றை எவ்வாறு அமைப்பது என்பது பற்றி மேலும் அறிய விரும்புகிறீர்களா?

DevOps சிறந்த நடைமுறைகள் பற்றிய கூடுதல் இடுகைகளுக்கு காத்திருங்கள். உள்ளமைக்கப்பட்ட பாதுகாப்பு அம்சங்களைக் கொண்ட தொடர்ச்சியான ஒருங்கிணைப்பு கருவியை நீங்கள் தேடுகிறீர்களானால், AWS இல் உள்ள எங்கள் பாதுகாப்பான Jenkins CI இயங்குதளத்திற்கு முன்கூட்டியே அணுகுவதற்கு contact@hailbytes.com இல் எங்களுக்கு மின்னஞ்சல் அனுப்பவும். உங்கள் தரவைப் பாதுகாப்பாக வைத்திருக்க உதவும் குறியாக்கம், பயனர் மேலாண்மை மற்றும் பங்கு அடிப்படையிலான அணுகல் கட்டுப்பாடு ஆகியவை எங்கள் இயங்குதளத்தில் அடங்கும். இன்றே இலவச சோதனைக்கான மின்னஞ்சல். அடுத்த முறை வரை படித்ததற்கு நன்றி.